深度|企业如何构建“AI Agent+人”混合安全响应体系?

随着网络攻击手段不断翻新,企业的安全防护不再是单纯依靠人工监测或传统规则拦截就能万无一失。安全事件往往涉及海量日志、复杂威胁情报与多系统联动,仅靠人力既难以及时响应,也容易遗漏隐蔽风险。AI Agent 的出现,为构建“人机协同”的混合安全响应体系带来了新契机:它能在海量数据中快速甄别异常、自动展开初步调查,并在关键节点与安全专家无缝衔接,共同完成威胁溯源、隔离处置和复盘演练。本文将从架构设计、流程编排、组织协作与考核指标四个方面,深度剖析企业如何打造“AI Agent+人”混合安全响应体系,既发挥机器效率优势,又兼顾人类决策能力,最终实现“快速、精准、可持续”的安全运营。

一、架构设计:构建可扩展的混合响应平台

1. 数据采集与归一化层

- 多源安全日志:接入防火墙、IDS/IPS、端点、云服务、应用访问等日志,统一推送至日志聚合平台;

- 威胁情报流:订阅开源及商用情报源,将Indicators of Compromise(IOC)与攻击活动情报实时注入;

- 事件溯源链路:在日志记录中嵌入会话 ID、用户标识与进程上下文,保证 AI Agent 可完整重构攻击链。

2. AI Agent 感知与初筛层

- 多模态威胁检测:结合规则引擎(黑白名单、YARA)与机器学习模型(异常流量检测、行为分析),实现文本、数值与序列日志的统一感知;

- 自动告警分级:基于 CVSS 评分、资产价值与威胁情报可信度,为每条告警分配风险等级,过滤噪声、突出重点;

- 可视化流程录制:通过可视化方式录制安全分析与处置流程,固化为“能力包”,供后续自动化调用。

3. 协同编排与执行层

- 流程编排引擎:定义“告警接收→环境访问→IOC校验→初步隔离→通知专家→深入调查→事件关闭”节点;

- 能力固化与复用:将各节点操作(如查询资产标签、远程隔离终端、拉取内存镜像)打包成可复用模块;

- 自愈与回滚机制:执行时若遇环境异常(网络中断、权限不足),Agent 可自动重试或回滚至安全节点,并通知运维。

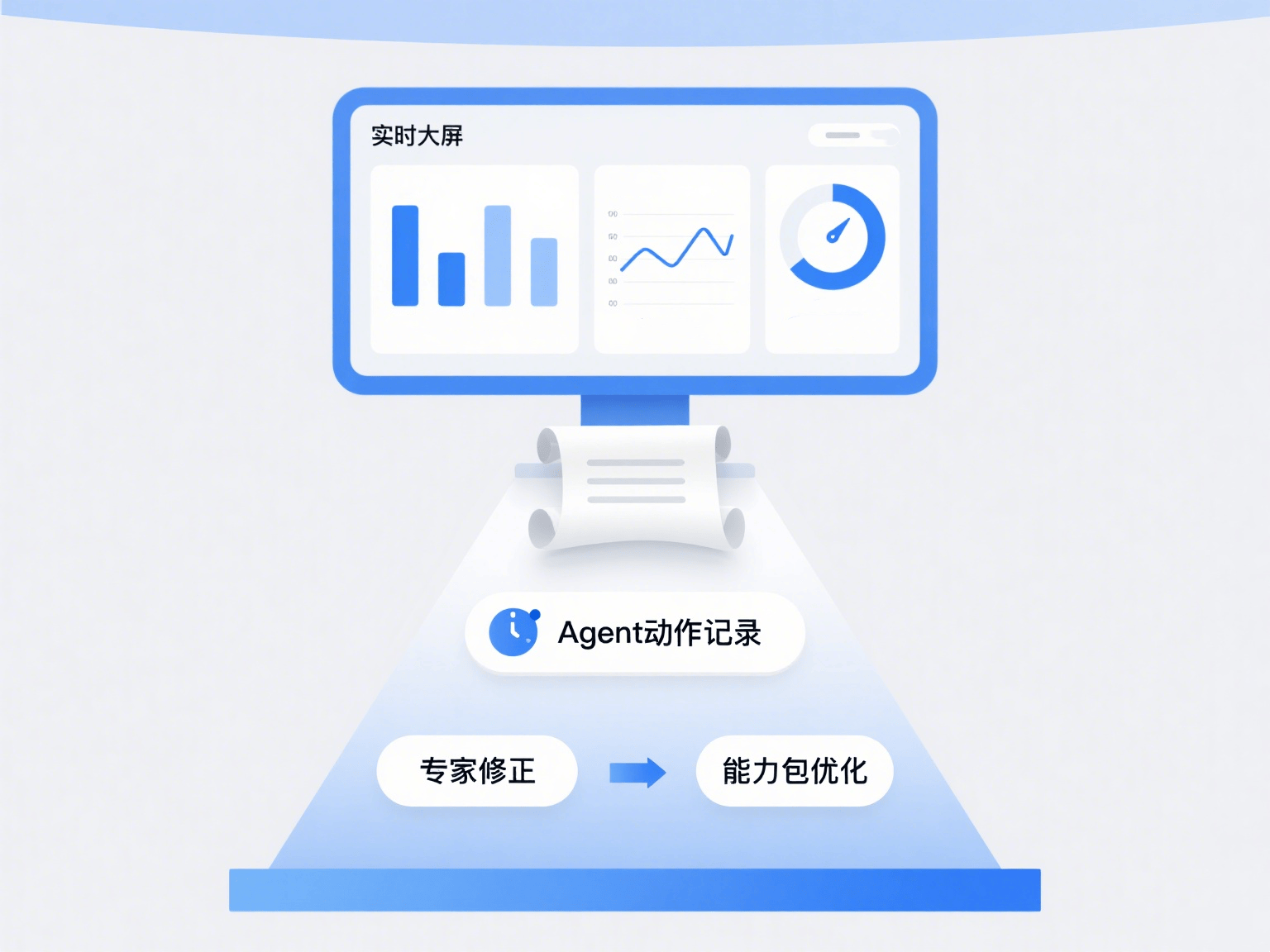

4. 监控与审计层

- 实时大屏:展示告警数量、响应时长、未处置告警率与能力包调用成功率等核心指标;

- 审计日志:记录每次 Agent 动作和专家操作,确保闭环可追溯、满足合规要求;

- 反馈回路:将专家修正意见同步到能力包,持续优化模型与自动化策略。

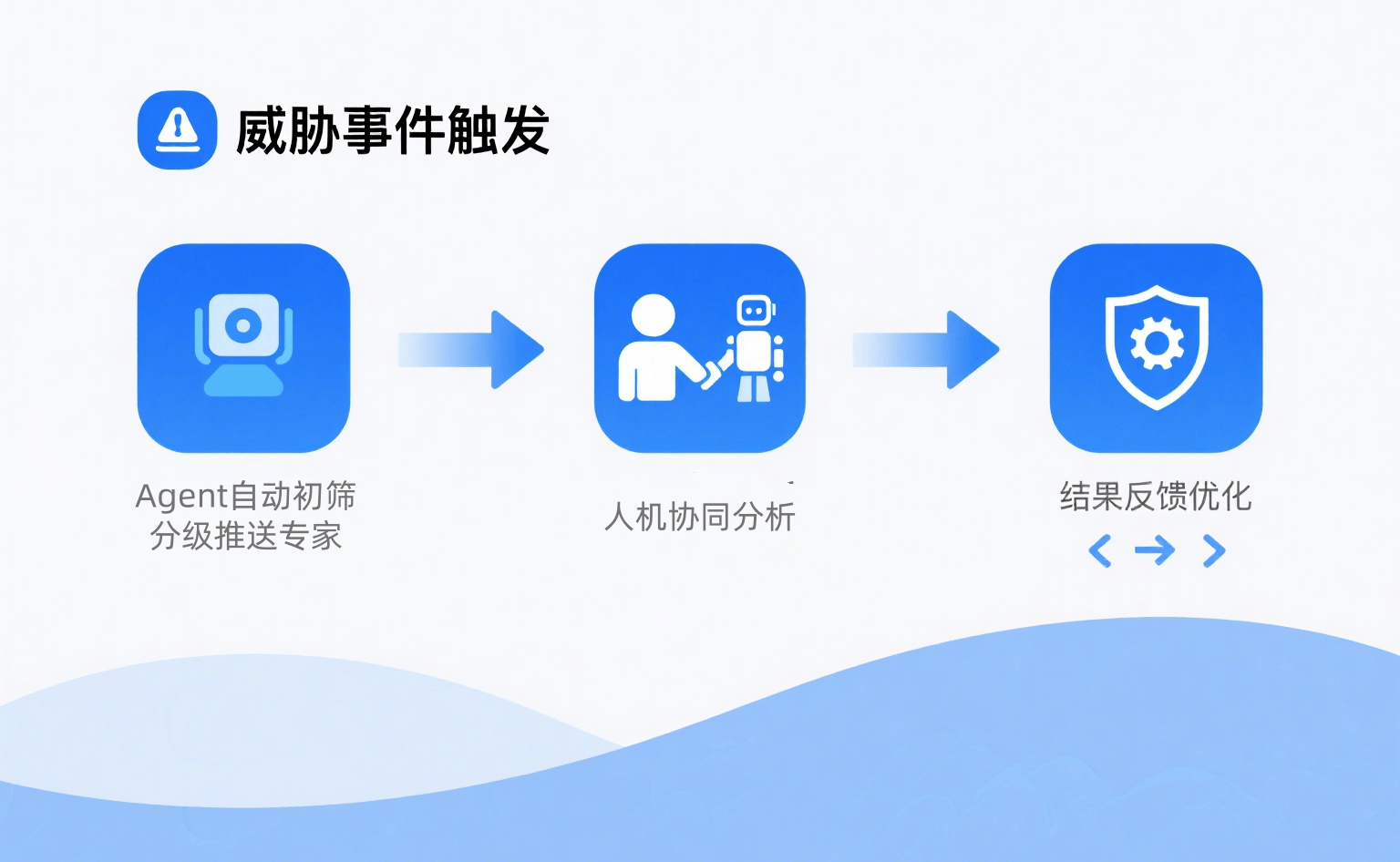

二、流程编排:人机协同的黄金分割点

1. AI Agent 主导的自动化环节

- 初筛与分类:Agent 自动分析新告警、提取攻击特征并匹配情报源,完成 80% 的告警甄别;

- 标准化处置:如已知恶意进程隔离、可疑 IP 阻断、防火墙规则下发,自动完成并在日志中留痕;

- 报告与通知:定期生成事件摘要并推送至值班群组或工单系统,确保安全团队实时掌控。

2. 专家介入的关键节点

- 复杂溯源:对混合式攻击或高级持续威胁(APT),专家基于上下文与业务理解,对 Agent 输出的分析结果进行深入调查;

- 策略调整:对自动化规则或模型误判场景,专家负责修正策略并触发能力包更新;

- 风险决策:对事关核心资产的隔离、应急演练方案与对外通报等高风险动作,需专家最终审批。

3. 动态切换与交互

- 指令下发:专家可通过自然语言或界面按钮,实时向Agent下达补充指令(如“重跑上次隔离”或“增加日志深度”);

- 状态回写:Agent在执行过程中,将中间态快速反馈至协同平台,专家可随时中断或接管流程;

- 知识沉淀:每次专家介入的分析思路、工具命令与结论,都自动归档到能力中心,形成可搜索的案例库。

三、组织协作:建立“人+Agent”混合团队

1. 角色与职责划分

- Agent运维工程师:负责平台部署、模型训练、规则库管理与能力包维护;

- 安全分析师:聚焦高级威胁溯源、误报修正与策略优化;

- 值班响应人员:监控自动化告警、审批高风险操作与紧急演练;

- 安全管理者:制定SLA/KPI、领导应急演练、对接合规与法务。

2. 协作机制与沟通渠道

- 定期复盘会:每周或每月召开自动化效果评估会,分析误判率、处理时长与模型覆盖盲区;

- 变更审计流:所有能力包更新与自动化流程变更,需经安全委员会审核并纳入版本管理;

- 知识共享平台:在内部Wiki或协同平台汇总案例、最佳实践与常见问题,便于新人快速上手。

3. 培训与认证体系

- 基础培训:面向所有安全团队成员,普及AI Agent使用方法、常见故障排查与应急操作;

- 专家认证:对能力包开发、模型调优与流程编排技能进行考核,设立“Agent开发者”与“Agent运营者”资质。

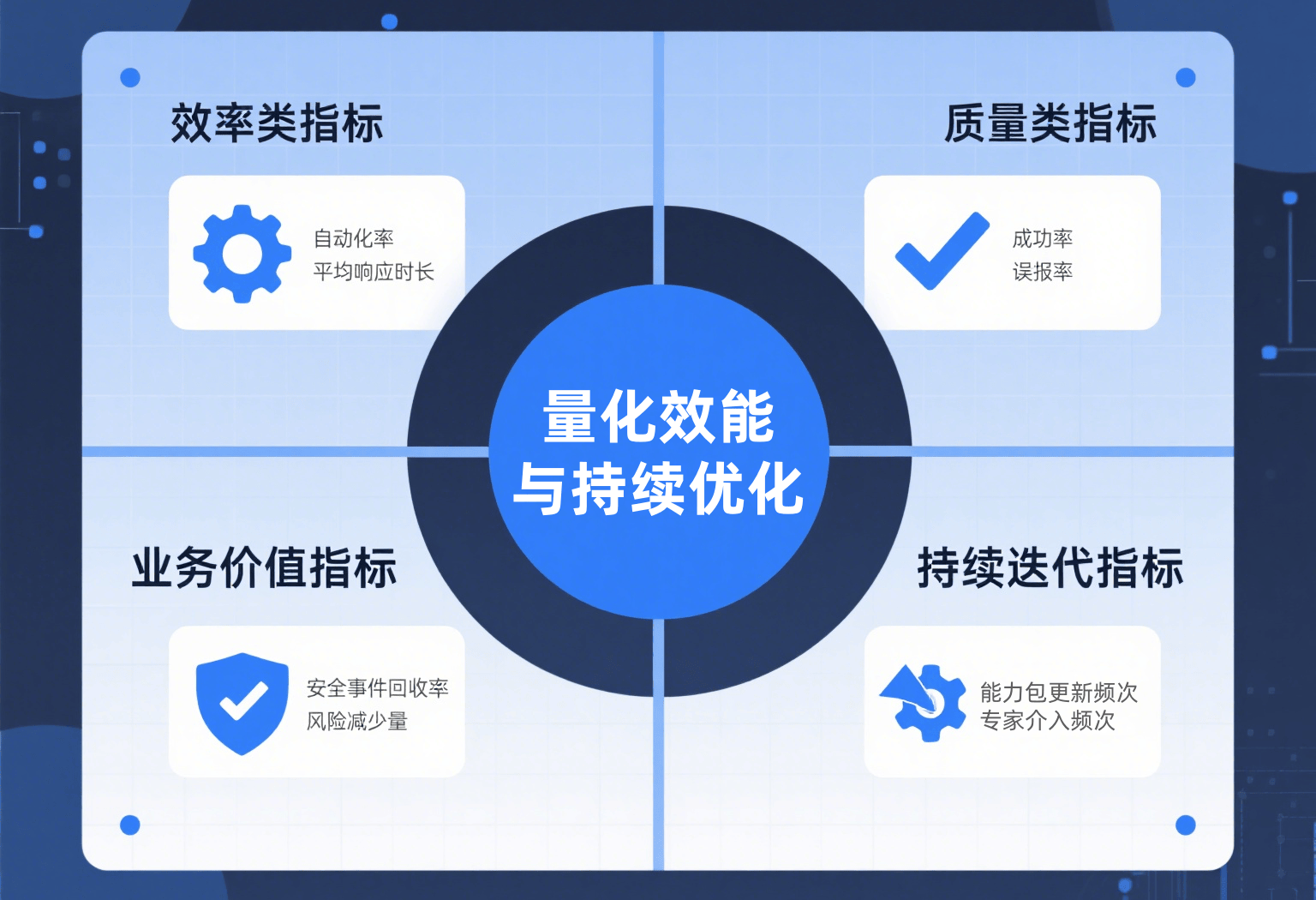

四、考核指标:量化效能与持续优化

1. 效率类指标

自动化率:自动化处理告警占总告警数的比例;

平均响应时长:从告警触发到初步处置完成的平均耗时;

2. 质量类指标

成功率:能力包调用的无误执行率;

误报率:被专家判定为误报的自动化告警占比;

3. 业务价值指标

安全事件回收率:漏洞修复或隔离流程的闭环完成率;

风险减少量:因自动化措施而避免的严重安全事件数量或潜在损失估算;

4. 持续迭代指标

能力包更新频次:新版本发布次数及其对自动化率的提升效果;

专家介入频次:专家需要介入的平均告警占比,反映自动化精准度。

五、落地建议与风险控制

- 渐进式推进:先在一两条成熟、可复用的流程(如已知恶意IP阻断)上试点,积累经验后再逐步扩展;

- 变更管理:所有自动化脚本与能力包更改,必须经过严格的测试与审批;

- 安全隔离:Agent执行环境与核心业务网络应隔离部署,防止误操作或被攻击者利用;

- 隐私保护:对敏感日志或用户信息脱敏后再供Agent处理,确保合规;

- 应急预案:Agent平台故障,需快速切换至人工流程,保证安全运营不中断。

结语

构建“AI Agent+人”混合安全响应体系,是企业应对日益复杂威胁的必然选择。通过“自动化初筛+专家决策+经验沉淀+持续迭代”的循环,既能大幅提升响应效率,又能确保决策精准与可审计。九科信息的bit-Agent平台,以多模态威胁感知、自愈执行引擎和可视化流程固化,已经成为众多企业的首选落地方案。面向未来,当更多组织拥抱这一混合模式,安全运营将进入一个“以人为本、以智能为翼”的全新时代。